Willkommen, Gast ( Anmelden | Registrierung )

19.02.2016, 18:51 19.02.2016, 18:51

Beitrag

#1

|

|

|

Wohnt schon fast hier      Gruppe: Mitglieder Beiträge: 600 Mitglied seit: 24.10.2014 Wohnort: nahe Bremen Mitglieds-Nr.: 10.033 Betriebssystem: Windows 10 64Bit Virenscanner: Eset NOD32 Firewall: MS + Glasswire |

-------------------- *** MS Windows 10

*** Bitdefender Internet Security *** Adguard Premium |

|

|

|

|

Antworten

(1 - 63)

19.02.2016, 20:05 19.02.2016, 20:05

Beitrag

#2

|

|

|

Fühlt sich hier wohl     Gruppe: Mitglieder Beiträge: 304 Mitglied seit: 19.07.2006 Mitglieds-Nr.: 5.149 Betriebssystem: Windows 10 Virenscanner: KIS 2021 Firewall: KIS 2021 |

Bin mal gespannt was die großen Virenscanner dazu sagen (Norton, Kaspersky, Bitdefender usw...)

5.000 pro Stunde ist schon sehr viel, wenn die Zahl stimmt. -------------------- |

|

|

|

19.02.2016, 20:43 19.02.2016, 20:43

Beitrag

#3

|

|

Ist unverzichtbar        Gruppe: Mitglieder Beiträge: 11.168 Mitglied seit: 28.11.2004 Mitglieds-Nr.: 1.621 Betriebssystem: Windows 10 pro x64 Virenscanner: Emsisoft Anti-Malware Firewall: Sandboxie | cFos |

Schlimm ist, dass man recht machtlos ist, gegen diesen Mist. Wenn jemand mehrere hundert Emails pro Tag vorselektiert, danach weiterleitet...einfach weil es seine Aufgabe ist, dann ist die Gefahr auch entsprechend groß, dass solch ein Mist passiert. Das Betriebssystem selbst bietet recht wenig Schutzmöglichkeiten. Da müssen intelligente verhaltensbasierende Programme her. Aber keine eierlegenden Wollmilchsäue, welche schon bei einfachen Aufgaben versagen, oder den Nutzer extrem einschränken.

-------------------- Yours sincerely

Uwe Kraatz |

|

|

|

19.02.2016, 20:44 19.02.2016, 20:44

Beitrag

#4

|

|

Ist unverzichtbar        Gruppe: Mitglieder Beiträge: 11.168 Mitglied seit: 28.11.2004 Mitglieds-Nr.: 1.621 Betriebssystem: Windows 10 pro x64 Virenscanner: Emsisoft Anti-Malware Firewall: Sandboxie | cFos |

...und die Virenscanner sagen immer das selbe...Zweiter

-------------------- Yours sincerely

Uwe Kraatz |

|

|

|

19.02.2016, 21:01 19.02.2016, 21:01

Beitrag

#5

|

|

"Anti-Spam" Gruppe: Mitarbeiter Beiträge: 1.064 Mitglied seit: 24.07.2008 Mitglieds-Nr.: 6.979 |

Schlimm ist, dass man recht machtlos ist, gegen diesen Mist. Wenn jemand mehrere hundert Emails pro Tag vorselektiert, danach weiterleitet...einfach weil es seine Aufgabe ist, dann ist die Gefahr auch entsprechend groß, dass solch ein Mist passiert. Naja, derjenige sollte dann immerhin wissen, dass keine Firma Rechnungen in Form eines Word-Dokuments verschickt. Dann wäre schon 99% der Gefahr gebannt. |

|

|

|

19.02.2016, 22:31 19.02.2016, 22:31

Beitrag

#6

|

|

|

Kennt sich hier aus    Gruppe: Mitglieder Beiträge: 217 Mitglied seit: 27.06.2015 Mitglieds-Nr.: 10.103 Betriebssystem: Windows 7 x64 Virenscanner: EMSISOFT + Brain Firewall: TinyWall |

ZITAT BERLIN dpa | Ein aggressiver Erpressungs-Trojaner verbreitet sich aktuell weiter rasant vor allem auf Computern in Deutschland. Der Sicherheitsexperte Kevin Beaumont zählte 5.300 Neuinfektionen mit dem Windows-Trojaner Locky durch gefälschte E-Mails pro Stunde. Damit lag die Infektionsrate in Deutschland deutlich vor den Niederlanden (2.900) und den USA (2.700). Auch das Fraunhofer-Institut in Bayreuth zählte in dieser Woche zu den Opfern. Der Virus legte dort mehrere Dutzend PC-Arbeitsplätze lahm, indem er die Daten auf einem zentralen Server verschlüsselte und damit unbrauchbar machte. Rest des Artikels bei taz Die Frage ist, ob ein Dienst wie SpamFence dagegen schützen kann? Der Schutz vor tatsächlichem Spam ist bei diesem Dienst gigantisch, nur in wie weit er vor so was schützt??? -------------------- 496620796F752068617665206E6F7468696E6720746F206C6F73652C20796F7520646F6E2774 206861766520746F2062652070617469656E74 |

|

|

|

20.02.2016, 07:33 20.02.2016, 07:33

Beitrag

#7

|

|

Ist unverzichtbar        Gruppe: Mitglieder Beiträge: 11.168 Mitglied seit: 28.11.2004 Mitglieds-Nr.: 1.621 Betriebssystem: Windows 10 pro x64 Virenscanner: Emsisoft Anti-Malware Firewall: Sandboxie | cFos |

Naja, derjenige sollte dann immerhin wissen, dass keine Firma Rechnungen in Form eines Word-Dokuments verschickt. Dann wäre schon 99% der Gefahr gebannt. Das stimmt so nicht. Sehr viele Bewerbungen sind mit Ransoms versehen. -------------------- Yours sincerely

Uwe Kraatz |

|

|

|

20.02.2016, 13:24 20.02.2016, 13:24

Beitrag

#8

|

|

|

Gehört zum Inventar       Gruppe: Mitglieder Beiträge: 2.829 Mitglied seit: 06.10.2005 Mitglieds-Nr.: 3.709 Betriebssystem: Win 10 Home (1909) Virenscanner: Avira free Firewall: Comodo |

|

|

|

|

20.02.2016, 13:56 20.02.2016, 13:56

Beitrag

#9

|

|

Gehört zum Inventar       Gruppe: Mitglieder Beiträge: 3.359 Mitglied seit: 17.03.2012 Mitglieds-Nr.: 9.353 Betriebssystem: Windows 10 64 Pro 22H2 Virenscanner: Kaspersky Free Firewall: GlassWire Free |

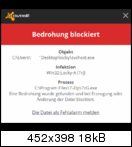

Ich bekam gestern auf Anfrage per PN von einem User des TB ein Locky File in eine ZIP gepackt und es wurde sowohl beim entpacken als auch beim Ausführen von Avast erkannt:

Man sollte sich aber nicht darauf verlassen ob das installierte AV eine Ransomware Variante erkennt oder nicht und das System davor schützt oder nicht: Wichtiger ist es keine unbekannten E-Mail Anhänge zu öffnen, das System mit den installierten Programmen möglichst immer up to date zu haben und Sicherungen vom System sowie von wichtigen persönlichen Daten auf zum Beispiel einer USB Festplatte zu haben. Hab dann auch ein zuvor erstelltes Komplettbackup mit allen 3 Partitionen mit der Paragon Boot CD eingespielt. Man sollte sich aber nicht darauf verlassen ob das installierte AV eine Ransomware Variante erkennt oder nicht und das System davor schützt oder nicht: Wichtiger ist es keine unbekannten E-Mail Anhänge zu öffnen, das System mit den installierten Programmen möglichst immer up to date zu haben und Sicherungen vom System sowie von wichtigen persönlichen Daten auf zum Beispiel einer USB Festplatte zu haben. Hab dann auch ein zuvor erstelltes Komplettbackup mit allen 3 Partitionen mit der Paragon Boot CD eingespielt.

Der Beitrag wurde von simracer bearbeitet: 20.02.2016, 13:57 -------------------- |

|

|

|

| Gast_Rocky_* |

20.02.2016, 14:13 20.02.2016, 14:13

Beitrag

#10

|

|

Gäste |

Man sollte sich aber nicht darauf verlassen ob das installierte AV eine Ransomware Variante erkennt oder nicht und das System davor schützt oder nicht: Wichtiger ist es keine unbekannten E-Mail Anhänge zu öffnen, ja das ist schlimm mit dieser Ransomware. soll ja nun nicht heißen, das es nur dieses avast erkennt, wenn dann teste doch mal mit anderen AV Schutz. Du testest doch recht gern. ZITAT Wichtiger ist es keine unbekannten E-Mail Anhänge zu öffnen das ist allgemein bekannt. Nur öffnen viele das. |

|

|

|

20.02.2016, 14:22 20.02.2016, 14:22

Beitrag

#11

|

|

Gehört zum Inventar       Gruppe: Mitglieder Beiträge: 3.359 Mitglied seit: 17.03.2012 Mitglieds-Nr.: 9.353 Betriebssystem: Windows 10 64 Pro 22H2 Virenscanner: Kaspersky Free Firewall: GlassWire Free |

ZITAT soll ja nun nicht heißen, das es nur dieses avast erkennt, Hab ich ja auch nicht geschrieben und es gibt bestimmt verschiedene bzw mehrere Varianten der Locky Ransomware vermute ich. ZITAT wenn dann teste doch mal mit anderen AV Schutz. Du testest doch recht gern. Aber auch nur bis zu einem gewissen Punkt den ich gestern mit der erhaltenen Locky Ransom Variante erreicht habe. ZITAT das ist allgemein bekannt. Nur öffnen viele das. Ja das ist bekannt ich habe gelesen es soll auch Varianten geben bzw noch kommen die per Exploits in Webseiten im Browser eingebunden werden und die dann erkennen wenn etwas wie Flashplayer usw nicht aktuell bzw nicht gepatcht ist, automatisch ihre Infektion starten können. Da blüht uns noch einiges mit diesen Ransomware Varianten wie Teslacrypt, Locky usw. Der Beitrag wurde von simracer bearbeitet: 20.02.2016, 14:25 -------------------- |

|

|

|

| Gast_Rocky_* |

20.02.2016, 14:46 20.02.2016, 14:46

Beitrag

#12

|

|

Gäste |

Ich habe auch ganz schön Schiss, muss ich schon gestehen, wer nicht.

Man hat alles mögliche installiert, und da kommen solche Banden und zerstören alles, es ist bald wie Krieg, echt. Bewege mich schon im Internet nur noch auf bestimmte Seiten, und lese bei bekannten Foren, die mir vertrauenswürdig , sowie Nachrichten bei t online. ps. übrigens : ich habe was in meiner Signatur von Zemana und da habe ich einen Tread eröffnet. http://www.rokop-security.de/index.php?s=&...st&p=396686 hat aber nichts mit dem hier zu tun. Homepages traue ich mich bald auch nicht mehr zu klicken, da ich ja beim BA vote. usw.... ich habe regelrecht Schiss. |

|

|

|

20.02.2016, 15:00 20.02.2016, 15:00

Beitrag

#13

|

|

Gehört zum Inventar       Gruppe: Mitglieder Beiträge: 1.701 Mitglied seit: 25.10.2010 Mitglieds-Nr.: 8.227 Betriebssystem: Windows 10 Pro | x64 Virenscanner: F-Secure Firewall: F-Secure |

Ich sehe für Heimanwender überhaupt keinen Grund zur Panik. Unbekannte Email-Anhänge werden eben generell nicht angerührt. Office-Programme lassen sich im Bezug zu Makros mittlerweile wunderbar und sicher konfigurieren. Flashplayer und Java kommen auf dem Heim-PC sowieso nicht mehr auf die Platte - wozu auch? Ich habe keines der beiden Programme jemals für meine umfangreichen Internetaktivitäten gebraucht. Ein ordentlich konfigurierter Browser mit umfänglichen Skriptschutz und Sandbox sollte mittlerweile auch Standard sein. Dazu ein ordentliches AV-Programm sowie eine saubere Rechte-Policy auf dem Benutzerkonto einrichten. Dass das System komplett auf dem aktuellen Stand sein muss, ist doch auch eine Selbstverständlichkeit.

Da können noch so viele Lockys pro Stunde kommen, es passiert einfach nichts. Für Unternehmen ist die Sache sicherlich wesentlich prekärer. Da kann man solche Dinge nicht so leicht eindämmen, wie auf Heim-PCs. Generell gibt es aber auch gute Möglichkeiten, ein schädliches Nutzerverhalten zu kompensieren. Für mich ist das alles halb so wild, nicht wirklich neu und auch kein Grund zur Sorge. Auch die Erkenntnis, dass AV-Programme "Zweiter" schreien, ist ja seit Jahren hinlänglich bekannt. Bevor ich mir aber irgendwelche pseudoprofessionellen Anti-Locki-Programme oder sonst etwas auf dem PC installiere, mache ich ihn lieber selbst fitt gegen solche Infektionen. Spannend finde ich an dieser sache eigentlich nur, ob Wege und Mittel der Entschlüsselung gefunden werden können und wie AV-programme auf unterschiedliche Varianten reagieren. |

|

|

|

| Gast_Rocky_* |

20.02.2016, 15:57 20.02.2016, 15:57

Beitrag

#14

|

|

Gäste |

@Schattenfang

ich finde das Du das sehr gut geschrieben hast und sehr beruhigend für mich, danke ! Für andere sicherlich auch. |

|

|

|

20.02.2016, 21:16 20.02.2016, 21:16

Beitrag

#15

|

|

|

Gehört zum Inventar       Gruppe: Mitglieder Beiträge: 2.829 Mitglied seit: 06.10.2005 Mitglieds-Nr.: 3.709 Betriebssystem: Win 10 Home (1909) Virenscanner: Avira free Firewall: Comodo |

Ist eine Infektion auch über WPS Office oder dem einfachen Wordpad möglich ?

|

|

|

|

21.02.2016, 09:56 21.02.2016, 09:56

Beitrag

#16

|

|

Ist unverzichtbar        Gruppe: Mitglieder Beiträge: 11.168 Mitglied seit: 28.11.2004 Mitglieds-Nr.: 1.621 Betriebssystem: Windows 10 pro x64 Virenscanner: Emsisoft Anti-Malware Firewall: Sandboxie | cFos |

Nein, können weder Makro noch VBS.

-------------------- Yours sincerely

Uwe Kraatz |

|

|

|

21.02.2016, 12:22 21.02.2016, 12:22

Beitrag

#17

|

|

|

Gehört zum Inventar       Gruppe: Mitglieder Beiträge: 2.829 Mitglied seit: 06.10.2005 Mitglieds-Nr.: 3.709 Betriebssystem: Win 10 Home (1909) Virenscanner: Avira free Firewall: Comodo |

Danke

|

|

|

|

21.02.2016, 14:15 21.02.2016, 14:15

Beitrag

#18

|

|

Gehört zum Inventar       Gruppe: Mitglieder Beiträge: 2.092 Mitglied seit: 14.08.2003 Wohnort: Asten, OÖ Mitglieds-Nr.: 149 Betriebssystem: Windows 11 Home x64 Virenscanner: Windows Defender Firewall: Router+Windows Firewall |

Schlimm ist, dass man recht machtlos ist, gegen diesen Mist. wieso "machtlos"? 1) Einfach E-Mail-Inhalt (TEXT) lesen und verstehen - dann wird es in 99% der Fälle klar, dass es keine Leistungen der Fa.Schnitt und Co. in Anspruch je genommen worden waren und die Rechnung ein Irrläufer ist und gelöscht werden soll. 2) für das restliche 1% gilt: Anhang erst speichern, dann in Sandbox/VM öffnen. Schwierig ohne Ende ist das Ganze, oder... -------------------- Gruß

Rene-gad Sobald ein Troll, DAU oder Elch im Lauf eines Threads auf heftige Kritik stößt, argumentiert er mit der Arroganz des Kritikers. Dies kann auch vorsorglich erfolgen. Roesen's Law |

|

|

|

21.02.2016, 15:10 21.02.2016, 15:10

Beitrag

#19

|

|

|

Gehört zum Inventar Gruppe: Mitarbeiter Beiträge: 3.995 Mitglied seit: 30.08.2009 Wohnort: Leipzig Mitglieds-Nr.: 7.705 Betriebssystem: Win10 Pro (x64) Virenscanner: none | Sandboxie Firewall: WinFW |

wieso "machtlos"? 1) Einfach E-Mail-Inhalt (TEXT) lesen und verstehen -... Passt ja nur auf diesen Fall hier, wo man eben mal wieder Office Dokumente nutzt als Start in der Kette. Der eigentliche Schädling, der über die so erstellte Datei dann nachgeladen wird, ist aber kein ein Makro Virus wie vielerorts geschrieben...folglich kann er auch wie alle Verschlüsselungstrojaner über x andere Wege kommen: Download, lustige exe, Flash Lücken etc. Alle Tips die sich nur auf Mails beziehen greifen hier also zu kurz. Die Jungs von Surfright haben eine recht schöne Grafik erstellt, die zeigt wie das Ding funktioniert und wo viele Lösungen versagen können/versagten:  Quelle Programme die einen gescheiten Schutz gegen Ransoms integriert haben schützen aber auch hier (HitmanPro, KIS, EAM...) ohne das Ding per Signatur kennen zu müssen: Proaktiv und gut. -------------------- Don't believe the hype!

|

|

|

|

21.02.2016, 15:16 21.02.2016, 15:16

Beitrag

#20

|

|

Gehört zum Inventar       Gruppe: Mitglieder Beiträge: 1.701 Mitglied seit: 25.10.2010 Mitglieds-Nr.: 8.227 Betriebssystem: Windows 10 Pro | x64 Virenscanner: F-Secure Firewall: F-Secure |

Alles richtig und auch sehr schöne und informative Grafik für den gesamten Infektionsprozess. Die Kette könnte in der Regel aber bei Punkt 4 immer unterbrochen werden. Und zwar ohne jegliche Zusatzsoftware.

|

|

|

|

21.02.2016, 15:19 21.02.2016, 15:19

Beitrag

#21

|

|

|

Gehört zum Inventar Gruppe: Mitarbeiter Beiträge: 3.995 Mitglied seit: 30.08.2009 Wohnort: Leipzig Mitglieds-Nr.: 7.705 Betriebssystem: Win10 Pro (x64) Virenscanner: none | Sandboxie Firewall: WinFW |

Alles richtig und auch sehr schöne und informative Grafik für den gesamten Infektionsprozess. Die Kette könnte in der Regel aber bei Punkt 4 immer unterbrochen werden. Und zwar ohne jegliche Zusatzsoftware. Ja, wenn man REAKTIV denkt (dann sogar eher, da viele Provider scannen). Aber Signaturen lassen immer wieder mal was durch: alter Hut. -------------------- Don't believe the hype!

|

|

|

|

21.02.2016, 15:40 21.02.2016, 15:40

Beitrag

#22

|

|

Gehört zum Inventar       Gruppe: Mitglieder Beiträge: 1.701 Mitglied seit: 25.10.2010 Mitglieds-Nr.: 8.227 Betriebssystem: Windows 10 Pro | x64 Virenscanner: F-Secure Firewall: F-Secure |

@SLE

Oh sry, ich habe mich mit den Zahlen vertan (Punkt 5 statt 4). Ich meinte eigentlich das Öffnen des Nutzers des Anhangs. Mit diesem Punkt steht und fällt die gesamte Prozesskette - unabhängig von AV- oder Spezialprogrammen. Der Beitrag wurde von Schattenfang bearbeitet: 21.02.2016, 15:40 |

|

|

|

21.02.2016, 15:42 21.02.2016, 15:42

Beitrag

#23

|

|

|

Gehört zum Inventar Gruppe: Mitarbeiter Beiträge: 3.995 Mitglied seit: 30.08.2009 Wohnort: Leipzig Mitglieds-Nr.: 7.705 Betriebssystem: Win10 Pro (x64) Virenscanner: none | Sandboxie Firewall: WinFW |

Ja aber wie gesagt nur in diesem Falle. Der Infektionsweg kann ja kürzer sein und beim Download beginnen oder bei der fail.exe.

-------------------- Don't believe the hype!

|

|

|

|

21.02.2016, 16:26 21.02.2016, 16:26

Beitrag

#24

|

|

Gehört zum Inventar       Gruppe: Mitglieder Beiträge: 1.701 Mitglied seit: 25.10.2010 Mitglieds-Nr.: 8.227 Betriebssystem: Windows 10 Pro | x64 Virenscanner: F-Secure Firewall: F-Secure |

Ja aber wie gesagt nur in diesem Falle. Der Infektionsweg kann ja kürzer sein und beim Download beginnen oder bei der fail.exe. Definitiv. Aber ausführen muss man schon irgendwas. Außer es kommt über Exploitweg. Aber auch das kann man zu 99% selbst steuern, indem man auf gewisse anfällige Anwendungen einfach verzichtet. |

|

|

|

21.02.2016, 16:43 21.02.2016, 16:43

Beitrag

#25

|

|

Ist unverzichtbar        Gruppe: Mitglieder Beiträge: 11.168 Mitglied seit: 28.11.2004 Mitglieds-Nr.: 1.621 Betriebssystem: Windows 10 pro x64 Virenscanner: Emsisoft Anti-Malware Firewall: Sandboxie | cFos |

wieso "machtlos"? 1) Einfach E-Mail-Inhalt (TEXT) lesen und verstehen - dann wird es in 99% der Fälle klar, dass es keine Leistungen der Fa.Schnitt und Co. in Anspruch je genommen worden waren und die Rechnung ein Irrläufer ist und gelöscht werden soll. 2) für das restliche 1% gilt: Anhang erst speichern, dann in Sandbox/VM öffnen. Schwierig ohne Ende ist das Ganze, oder... Aus dem Kontext reißen, dass kannte ich bisher nur bei den Öffentlich Rechtlichen. Wer hunderte Emails liest, begibt sich auch in Gefahr, mal den falschen Knopf zu drücken. Zumal es sich nicht bei allen ankommenden Mails um Word-Dateien handelt. Privat sehe ich die "Gefahr" eher als "nicht vorhanden". Berufliches Umfeld... sind bei einigen Firmen Anhänge direkt verboten; andere Firmen verbieten ausführbare Dateien bzw. gefährliche Anhänge auch innerhalb eines Archivs. Letzteres dürfte eher der Standard sein. Makro-Funktionen bzw. deren Einstellungen werden in vielen Firmen dem Nutzer überlassen. Das Ergebnis, dass mal eben 48 Krankenhäuser lahmgelegt werden, ist nicht so ganz ungewöhnlich. Sicherlich wäre da etwas zu vermeiden gewesen (bessere Admins, bessere Software, Schulung...), aber es ist passiert und wird so immer wieder passieren. Jetzt ist die Sicherheitssoftware gefragt. -------------------- Yours sincerely

Uwe Kraatz |

|

|

|

21.02.2016, 20:02 21.02.2016, 20:02

Beitrag

#26

|

|

Gehört zum Inventar       Gruppe: Mitglieder Beiträge: 3.359 Mitglied seit: 17.03.2012 Mitglieds-Nr.: 9.353 Betriebssystem: Windows 10 64 Pro 22H2 Virenscanner: Kaspersky Free Firewall: GlassWire Free |

wieso "machtlos"? 1) Einfach E-Mail-Inhalt (TEXT) lesen und verstehen - dann wird es in 99% der Fälle klar, dass es keine Leistungen der Fa.Schnitt und Co. in Anspruch je genommen worden waren und die Rechnung ein Irrläufer ist und gelöscht werden soll. 2) für das restliche 1% gilt: Anhang erst speichern, dann in Sandbox/VM öffnen. Schwierig ohne Ende ist das Ganze, oder... Rene-gad, Locky wird anscheinend nicht nur per E-Mail Anhänge verteilt: ZITAT Nachtrag vom 19. Februar 2016, 20:28 Uhr Quelle: golem.de

Wie das Sicherheitsunternehmen Kaspersky berichtet, verbreitet sich das Erpresserprogramm nicht nur über infizierte E-Mails. "Zudem haben wir auch einige legitime Websites entdeckt, auf denen die Locky-Schadsoftware platziert wird. Besucht ein Nutzer - mit entsprechenden Software-Schwachstellen auf seinem Rechner - eine solche Seite, versucht sich Locky automatisch auf diesem Rechner zu installieren", teilte das Unternehmen am Freitag mit. Nach Angaben eines Golem-Lesers lädt die infizierte Excel-Version das Programm eiasus.exe nach. Auch dieses befinde sich im Verzeichnis C:\Users\USERNAME\AppData\Local\Temp. -------------------- |

|

|

|

21.02.2016, 21:02 21.02.2016, 21:02

Beitrag

#27

|

|

Gehört zum Inventar       Gruppe: Mitglieder Beiträge: 1.701 Mitglied seit: 25.10.2010 Mitglieds-Nr.: 8.227 Betriebssystem: Windows 10 Pro | x64 Virenscanner: F-Secure Firewall: F-Secure |

Rene-gad, Locky wird anscheinend nicht nur per E-Mail Anhänge verteilt: Ich liebe solche Statements, wie die von Kaspersky. Statt zu sagen, auf welchen Webseiten welche Software-Schwachstellen ausgenutzt werden und wie genau sich der Infektionsweg gestaltet, lese ich aus so etwas immer heraus: Das Internet ist so ein gefährlicher Ort, kaufen sie Kaspersky. Wir wissen bescheid |

|

|

|

22.02.2016, 09:35 22.02.2016, 09:35

Beitrag

#28

|

|

Gehört zum Inventar       Gruppe: Mitglieder Beiträge: 2.092 Mitglied seit: 14.08.2003 Wohnort: Asten, OÖ Mitglieds-Nr.: 149 Betriebssystem: Windows 11 Home x64 Virenscanner: Windows Defender Firewall: Router+Windows Firewall |

Aus dem Kontext reißen, dass kannte ich bisher nur bei den Öffentlich Rechtlichen. jetzt weißt du, dass es noch ein paar Menschen gibt, die so was tun Wer hunderte Emails liest, begibt sich auch in Gefahr, mal den falschen Knopf zu drücken. wer hunderte E-Mails LIEST begibt sich in keine Gefahr. Wer diese zuerst öffnet, führt Anhang aus und erst dann LIEST - schon. Das Ergebnis, dass mal eben 48 Krankenhäuser lahmgelegt werden, ist nicht so ganz ungewöhnlich. Sicherlich wäre da etwas zu vermeiden gewesen (bessere Admins, bessere Software, Schulung...), aber es ist passiert und wird so immer wieder passieren. Jetzt ist die Sicherheitssoftware gefragt. ich kenne die Ransom-Problematik aus dem russischen Kaspersky-Forum; in den ehem. UdSSR-Ländern ist die Plage schon seit Jahren weit verbreitet und die entsprechenden Hilfe-Anfragen im Forum liegen bei gefühlten 99% aller Anfragen. Die Admins können hier gar nichts, alles liegt am Benutzer. Und wer öffnet die E-Mail-Attachments? I.d.R. die Azubis der Smartphone-Generation, die heilig daran glaubt, dass alles, was ihm geschickt wurde ist für ihn/sie bestimmt oder aus der purer Neugier. Das ist m.E. mit dem SMS-Am-Steuer-Schreiben vergleichbar: mir passiert ja gar nichts, da ich ein Super-Fahrer bin. Der Beitrag wurde von Rene-gad bearbeitet: 22.02.2016, 09:36 -------------------- Gruß

Rene-gad Sobald ein Troll, DAU oder Elch im Lauf eines Threads auf heftige Kritik stößt, argumentiert er mit der Arroganz des Kritikers. Dies kann auch vorsorglich erfolgen. Roesen's Law |

|

|

|

22.02.2016, 18:53 22.02.2016, 18:53

Beitrag

#29

|

|

Gehört zum Inventar       Gruppe: Mitglieder Beiträge: 1.701 Mitglied seit: 25.10.2010 Mitglieds-Nr.: 8.227 Betriebssystem: Windows 10 Pro | x64 Virenscanner: F-Secure Firewall: F-Secure |

Laut Heise wird Locky nun auch über Js-Dateien verschickt. Aber es bleibt das gleiche Spiel: Rühre ich nichts an, passiert auch nichts.

Zwei kleine Unternehmen in meinem Umfeld hat es heute aber erwischt. Die gesamte IT-Infrastruktur ist den Bach heruntergegangen. Wir brauchen einfach mehr Aufklärung. Insbesondere für Menschen, die sich mit PCs nur beschäftigen, weil sie sie auf der Arbeit hier und da brauchen. Und ordentliche Admins natürlich auch |

|

|

|

22.02.2016, 19:00 22.02.2016, 19:00

Beitrag

#30

|

|

Ist unverzichtbar        Gruppe: Mitglieder Beiträge: 11.168 Mitglied seit: 28.11.2004 Mitglieds-Nr.: 1.621 Betriebssystem: Windows 10 pro x64 Virenscanner: Emsisoft Anti-Malware Firewall: Sandboxie | cFos |

Nun, z.B. Bewerbungen werden in entsprechenden Formaten geliefert, somit auch als Anhang geöffnet. Und wenn dann etwas passiert, sehe ich die Schuld schon beim Admin, der Software/respektive deren Konfiguration, der MA-Schulung... *.js oder gar *.exe gehören gebannt. ZIPs, RARs, 7zips erlaubt, verschlüsselte Archive verboten. Word-Makros auf dem Email-empfangenden PC gebannt, Acrobat ähnlich konfiguriert, alles per Gruppenrichtlinienverwaltung. Der Email empfangende PC sollte vom Rest entsprechend abgekoppelt funktionieren... Es gibt tausende Möglichkeiten. Dazu bitte aktuelle Software, einen Topp-Admin und kein Windows POS XP mit Hobby-Admins.

Es gibt Konzerne, welche von Außen keine Anhänge erlauben. Andere wiederum, da kann der Nutzer tun und lassen, wie er Lust hat. Käse so was. Klar, am Ende gibt es immer noch den Menschen. [OT SMS am Steuer gibt es nicht, sind doch wichtige Facebook-, bzw. WhatsApp-Chats....<grins>... Ich höre hinter mir (obwohl ich da schon sehr oft darauf achte, was wenn vorhanden, meine Hinterfrau macht) regelmäßig quietschende Reifen von tippernden 20-jährigen Girlies. Und die denken gar nicht -------------------- Yours sincerely

Uwe Kraatz |

|

|

|

27.02.2016, 11:06 27.02.2016, 11:06

Beitrag

#31

|

|

|

Gehört zum Inventar       Gruppe: Mitglieder Beiträge: 2.829 Mitglied seit: 06.10.2005 Mitglieds-Nr.: 3.709 Betriebssystem: Win 10 Home (1909) Virenscanner: Avira free Firewall: Comodo |

Wieder was interessantes von Semper über den Locky und die Cloud

umbenannte Dateien (.dll) nicht verschlüsselt, sowie verschobene Dateien in's Windows-System auch nicht (noch) https://www.youtube.com/watch?v=gdMN4pZG-a8 |

|

|

|

27.02.2016, 20:29 27.02.2016, 20:29

Beitrag

#32

|

|

Ist unverzichtbar        Gruppe: Mitglieder Beiträge: 11.168 Mitglied seit: 28.11.2004 Mitglieds-Nr.: 1.621 Betriebssystem: Windows 10 pro x64 Virenscanner: Emsisoft Anti-Malware Firewall: Sandboxie | cFos |

-------------------- Yours sincerely

Uwe Kraatz |

|

|

|

27.02.2016, 21:31 27.02.2016, 21:31

Beitrag

#33

|

|

|

Gehört zum Inventar       Gruppe: Mitglieder Beiträge: 2.829 Mitglied seit: 06.10.2005 Mitglieds-Nr.: 3.709 Betriebssystem: Win 10 Home (1909) Virenscanner: Avira free Firewall: Comodo |

Kann Locky beim Ausführen in einem eingeschränkten Benutzerkonto Schaden anrichten ?

Inwieweit könnte sich Locky im Netzwerk über ein Smartphone (Android) verbreiten ? |

|

|

|

| Gast_blueX_* |

27.02.2016, 21:45 27.02.2016, 21:45

Beitrag

#34

|

|

Gäste |

Inwieweit könnte sich Locky im Netzwerk über ein Smartphone (Android) verbreiten ? Locky für Windows kann auf deinem Android Smartphone keinen Schaden anrichten. Eine "Infektion" unter Android ist ja nur durch Installation einer App möglich. Die Skripte sind für Android absolut unschädlich. Allerdings gibt es selbstverständlich auch Ransomware und Locker für ein Android System. Die Gefahr für Android halte ich generell für überschaubar. |

|

|

|

27.02.2016, 21:54 27.02.2016, 21:54

Beitrag

#35

|

|

|

Gehört zum Inventar       Gruppe: Mitglieder Beiträge: 2.829 Mitglied seit: 06.10.2005 Mitglieds-Nr.: 3.709 Betriebssystem: Win 10 Home (1909) Virenscanner: Avira free Firewall: Comodo |

Im Netzwerk könnte ein infizierter PC eigentlich auch Dateien auf dem Smartphone verschlüsseln, oder ?

und noch die Frage, wie weit er sich im eingeschränkten Benutzerkonto breit machen kann |

|

|

|

27.02.2016, 21:58 27.02.2016, 21:58

Beitrag

#36

|

|

Ist unverzichtbar        Gruppe: Mitglieder Beiträge: 11.168 Mitglied seit: 28.11.2004 Mitglieds-Nr.: 1.621 Betriebssystem: Windows 10 pro x64 Virenscanner: Emsisoft Anti-Malware Firewall: Sandboxie | cFos |

Im Netzwerk könnte ein infizierter PC eigentlich auch Dateien auf dem Smartphone verschlüsseln, oder ? und noch die Frage, wie weit er sich im eingeschränkten Benutzerkonto breit machen kann Wurde alles schon beantwortet. -------------------- Yours sincerely

Uwe Kraatz |

|

|

|

| Gast_blueX_* |

27.02.2016, 21:59 27.02.2016, 21:59

Beitrag

#37

|

|

Gäste |

Im Netzwerk könnte ein infizierter PC eigentlich auch Dateien auf dem Smartphone verschlüsseln, oder ? Dies ist aufgrund der Struktur von Android ausgeschlossen. Es gibt keine Malware, die auf Android Schaden anrichten kann, wenn man nicht explizit die App installiert. |

|

|

|

28.02.2016, 17:39 28.02.2016, 17:39

Beitrag

#38

|

|

Ist unverzichtbar        Gruppe: Mitglieder Beiträge: 11.168 Mitglied seit: 28.11.2004 Mitglieds-Nr.: 1.621 Betriebssystem: Windows 10 pro x64 Virenscanner: Emsisoft Anti-Malware Firewall: Sandboxie | cFos |

http://www.rokop-security.de/index.php?s=&...st&p=396936

Neben http://www.surfright.nl/en/alert mir das bisher einzige Schutzprogramm, welches verlässlich arbeitet. -------------------- Yours sincerely

Uwe Kraatz |

|

|

|

02.03.2016, 09:17 02.03.2016, 09:17

Beitrag

#39

|

|

|

War schon mal da  Gruppe: Mitglieder Beiträge: 10 Mitglied seit: 26.01.2016 Mitglieds-Nr.: 10.148 Betriebssystem: Windows7 |

Ich liebe solche Statements, wie die von Kaspersky. Statt zu sagen, auf welchen Webseiten welche Software-Schwachstellen ausgenutzt werden und wie genau sich der Infektionsweg gestaltet, lese ich aus so etwas immer heraus: Das Internet ist so ein gefährlicher Ort, kaufen sie Kaspersky. Wir wissen bescheid Deswegen denken auch alle, dass die Verbreiter von Viren dabei Skimützen tragen... -------------------- "Before software can be reuseable it first has to be usable."

(Ralph Johnson) |

|

|

|

02.03.2016, 16:39 02.03.2016, 16:39

Beitrag

#40

|

|

|

Fühlt sich hier wohl     Gruppe: Mitglieder Beiträge: 386 Mitglied seit: 18.08.2010 Mitglieds-Nr.: 8.162 Betriebssystem: Win 10 64bit Virenscanner: Microsoft Defender Firewall: Win 10 Firewall |

Ist etwas bekannt in welchem Dateiformat Locky verteilt wird ? Sind das .exe Dateien oder auch andere ?

Bisher war mein Postfach von infektiösen Mails immer verschont geblieben, heute habe ich nun auch etwas bekommen. Ob es sich nun konkret um Locky handelt weiß ich nicht und kann ich auf meinem Gerät auch nicht ausprobieren. Die Datei ist zweimal gezippt und die letztendliche Datei um die es sich handelt heißt Anwaltskanzlei X & Y bla bla.com, so fällt die .com Dateiendung natürlich weniger auf. Mein aktuelles Antiviren Programm Emsisoft Anti-Maleware erkennt die Datei nicht als Schädling, weder gezippt noch die .com Datei. Bei Virustotal erkennen Eset, GData und McAffe die gezippte Datei als Trojaner, bei der entpackten .com Datei Eset, GData und Qihoo-360. Ansonsten ist die E-Mail in fehlerfreien deutsch geschrieben mit richtiger Anrede und kommt von der Adresse inkasso@giropay.de. Der Beitrag wurde von Andy89 bearbeitet: 02.03.2016, 16:48 |

|

|

|

02.03.2016, 17:07 02.03.2016, 17:07

Beitrag

#41

|

|

Gehört zum Inventar       Gruppe: Mitglieder Beiträge: 3.359 Mitglied seit: 17.03.2012 Mitglieds-Nr.: 9.353 Betriebssystem: Windows 10 64 Pro 22H2 Virenscanner: Kaspersky Free Firewall: GlassWire Free |

BKA-Warnung vor Locky enthält Virus: http://www.heise.de/security/meldung/BKA-W...ty.beitrag.atom Wetten das auch auf diese perverse Variante wieder genug unbedarfte User reinfallen und sich so erst recht ihren PC mit Locky infizieren

-------------------- |

|

|

|

03.03.2016, 19:30 03.03.2016, 19:30

Beitrag

#42

|

|

Ist unverzichtbar        Gruppe: Mitglieder Beiträge: 11.168 Mitglied seit: 28.11.2004 Mitglieds-Nr.: 1.621 Betriebssystem: Windows 10 pro x64 Virenscanner: Emsisoft Anti-Malware Firewall: Sandboxie | cFos |

Sämtliche Varianten arbeiten im Benutzer-Modi, laden irgendeinen Warz kurz herunter und verschlüsseln dann auf Nutzerebene die Daten. Angegeben wird oft....der verschlüsselt auch dein Backup. Ja, aber nur, wenn der Benutzer selbst herankommt. Kann man auf das Backup nur mit Administratorrechten zugreifen, macht Locky nüscht.

Nur, weil ja viele ihre Daten als Image sichern (Programm muss dann eben vor Sicherung als Admin aufgerufen werden), oder eben mit Personal-Backup als normale Daten. Auch hier lässt sich das Programm als Admin starten und sichert in ein Verzeichnis, welches nur mit Admin-Rechten erreichbar ist. Aktuell gibt es aufgrund der Benutzerrechte keinen Locky, welcher sich in den Arbeitsspeicher schaufelt und dann alles was greifbar ist, verschlüsselt. Es sind immer nur Daten betroffen, welche der "Benutzer" ändern kann. -------------------- Yours sincerely

Uwe Kraatz |

|

|

|

03.03.2016, 19:42 03.03.2016, 19:42

Beitrag

#43

|

|

Gehört zum Inventar       Gruppe: Mitglieder Beiträge: 3.359 Mitglied seit: 17.03.2012 Mitglieds-Nr.: 9.353 Betriebssystem: Windows 10 64 Pro 22H2 Virenscanner: Kaspersky Free Firewall: GlassWire Free |

ZITAT Angegeben wird oft....der verschlüsselt auch dein Backup. Ja, aber nur, wenn der Benutzer selbst herankommt. Kann man auf das Backup nur mit Administratorrechten zugreifen, macht Locky nüscht. Nur, weil ja viele ihre Daten als Image sichern (Programm muss dann eben vor Sicherung als Admin aufgerufen werden), oder eben mit Personal-Backup als normale Daten. Auch hier lässt sich das Programm als Admin starten und sichert in ein Verzeichnis, welches nur mit Admin-Rechten erreichbar ist. Falls du mich damit meinst Solution-Design: die USB Festplatte für die Backups ist zwar immer angeschlossen per USB und Netzteil, hat aber einen Ein/Aus Schalter und wird nur dann von mir eingeschaltet wenn sie für Backup Aufgaben benutzt wird. Also wenn ich ein Backup erstelle oder seltener, wenn ich eines einspiele. Mir reicht diese Vorgehensweise und ich weiß auch das das kein 100% iger Schutz vor Locky ist aber im Gegensatz zu vielen anderen Heimanwendern habe ich zumindest überhaupt Backups meiner Partitionen, der gesamten Festplatte und mir wichtiger persönlicher Dateien(letztere sind nicht viele). -------------------- |

|

|

|

04.03.2016, 16:13 04.03.2016, 16:13

Beitrag

#44

|

|

|

Ist unverzichtbar        Gruppe: Mitglieder Beiträge: 4.246 Mitglied seit: 12.06.2004 Mitglieds-Nr.: 984 Betriebssystem: Windows 10 |

Die Verwaltung hier hat wohl ein größeres Problem. Aber man hat bezahlt!!

http://www.stern.de/digital/computer/erpre...ld-6731618.html |

|

|

|

05.03.2016, 15:21 05.03.2016, 15:21

Beitrag

#45

|

|

|

Kennt sich hier aus    Gruppe: Mitglieder Beiträge: 161 Mitglied seit: 03.10.2015 Mitglieds-Nr.: 10.126 Betriebssystem: Windows 10 Virenscanner: Emsisoft |

So langsam krieg ich die Krise. Jeder, aber wirklich ausnahmslos jeder, Malware-Trend geht an mir vorüber. Und Locky hab ich jetzt auch keinen!!

Da wütet so ein Teil regelrecht wie eine Naturgewalt über Deutschland und was passiert?? Was?????? Nix! Menno! |

|

|

|

06.03.2016, 09:49 06.03.2016, 09:49

Beitrag

#46

|

|

Ist unverzichtbar        Gruppe: Mitglieder Beiträge: 11.168 Mitglied seit: 28.11.2004 Mitglieds-Nr.: 1.621 Betriebssystem: Windows 10 pro x64 Virenscanner: Emsisoft Anti-Malware Firewall: Sandboxie | cFos |

...schrieb er und war fortan offline...

-------------------- Yours sincerely

Uwe Kraatz |

|

|

|

06.03.2016, 12:53 06.03.2016, 12:53

Beitrag

#47

|

|

|

Kennt sich hier aus    Gruppe: Mitglieder Beiträge: 161 Mitglied seit: 03.10.2015 Mitglieds-Nr.: 10.126 Betriebssystem: Windows 10 Virenscanner: Emsisoft |

Mitnichten. Da jedoch nicht nur Locky über Deutschland wütet, sondern auch der Mod über Rokop, sind nachfolgende Beiträge in der Schnuddelecke versenkt worden.

|

|

|

|

07.03.2016, 19:24 07.03.2016, 19:24

Beitrag

#48

|

|

Gehört zum Inventar       Gruppe: Mitglieder Beiträge: 3.359 Mitglied seit: 17.03.2012 Mitglieds-Nr.: 9.353 Betriebssystem: Windows 10 64 Pro 22H2 Virenscanner: Kaspersky Free Firewall: GlassWire Free |

Wie man auf verschiedenen Portalen lesen kann, gibt es nun auch einen Schädling für Mac OSX der dort verschlüsselt: OS X: Ransomware KeRanger infiziert Mac-Plattformen: Zum Beispiel bei Computerbase gibt es einen Bericht dazu: http://www.computerbase.de/2016-03/os-x-ra...ac-plattformen/

Der Beitrag wurde von simracer bearbeitet: 07.03.2016, 19:40 -------------------- |

|

|

|

07.03.2016, 22:07 07.03.2016, 22:07

Beitrag

#49

|

|

Ist unverzichtbar        Gruppe: Mitglieder Beiträge: 11.168 Mitglied seit: 28.11.2004 Mitglieds-Nr.: 1.621 Betriebssystem: Windows 10 pro x64 Virenscanner: Emsisoft Anti-Malware Firewall: Sandboxie | cFos |

Okay, also dass das Ding erst ein paar Tage später aktiv wird, das hat schon RootKit-Qualität

Zur Sicherheit, vielleicht habt ihr die WEB-Seite schon aus den Kommentaren... Mac Os X : Security Vulnerabilities Published In 2016 Windows 10 : Security Vulnerabilities Prinzipiell müsste aufgrund des permanenten SandBox-Verhaltens Apples OS das sicherere Betriebssystem sein. Theoretisch. Na, wenigstens bleibt Linux bisher ausgespart. Bleibt eben ein Frickel-System (was eine blöde Tipperei, nur um ein paar VMware-Utilities ins Linux zu installieren...eben getan..Opa Beimer hätte da keine Chance gehabt)...für besondere Nutzer. -------------------- Yours sincerely

Uwe Kraatz |

|

|

|

08.03.2016, 19:17 08.03.2016, 19:17

Beitrag

#50

|

|

|

Kennt sich hier aus    Gruppe: Mitglieder Beiträge: 161 Mitglied seit: 03.10.2015 Mitglieds-Nr.: 10.126 Betriebssystem: Windows 10 Virenscanner: Emsisoft |

Wieviele ernsthafte Schädlinge gibt es für OS X? 60? 70? Mehr kann es fast nicht sein.

Was aber viele verdrängen: Windows-Malware ist für Apfelianer zwar harmlos; gleichwohl können Mac & Co. zur reinsten Virenschleuder werden. Quasi der Überträger, der selbst nicht erkrankt. |

|

|

|

08.03.2016, 22:41 08.03.2016, 22:41

Beitrag

#51

|

|

|

Gehört zum Inventar       Gruppe: Mitglieder Beiträge: 2.829 Mitglied seit: 06.10.2005 Mitglieds-Nr.: 3.709 Betriebssystem: Win 10 Home (1909) Virenscanner: Avira free Firewall: Comodo |

6500 mal heruntergeladen über einen BitTorrent-Client

http://www.heise.de/security/meldung/Mac-R...en-3130169.html |

|

|

|

08.03.2016, 23:51 08.03.2016, 23:51

Beitrag

#52

|

|

Ist unverzichtbar        Gruppe: Mitglieder Beiträge: 11.168 Mitglied seit: 28.11.2004 Mitglieds-Nr.: 1.621 Betriebssystem: Windows 10 pro x64 Virenscanner: Emsisoft Anti-Malware Firewall: Sandboxie | cFos |

Ich kenne vier Apple-User. Drei können nichts, haben sich dieses aus Lifestyle-Gründen erworben. Am iPhone bekommen sie nichts außer WhatsApp hin. Wenn was nicht klappt, drücken sie mir (WindowsPhone-Nutzer) das Teil in die Hand und ich soll es konfigurieren. Der Mac wird zum Surfen genutzt, oder ein paar Fotos vom Handy einladen, bissel Musik abspielen. Wenn ich ihnen dann ein Photoshop-Bild zusende, wird sofort gefragt...wie hast das gemacht.

Soll heißen, ob Apple-User oder Windows-User...kein Unterschied. Lediglich ist Apples OS von Grund auf etwas sicherer gestaltet, wenn es nicht gerade einige Exploits in OnThird-Software gibt. Aber selbst dann funktioniert ein Apple noch kindersichererer. Ich muss zugeben, ich finde das Mac-OS/OSX bescheiden. Nicht wegen des sicheren Unterbaus, sondern aufgrund der Bedienung. OS/2 war damals der Knaller. Wenn das weiterentwickelt ins Jahr 2017 gebeamt würde...auweia. Das wäre ein Konkurrent. Aber jetzt hat jemand es geschafft, Apples Welt auf den Boden der Tatsachen zurückzuholen. Wobei wie beim Windows-Image/Dateiversionsverlauf, das Time-Machine-Backup aufgrund der Readonly-Rechte nicht betroffen ist. Nur, unter Windows... Wer nutzt das Windows-Image? Die meisten ONUs kommen nur mit Anleitung in die Systemsteuerung. Selbst auf "Erste Schritte" wird nicht geklickt. Ist ja viel zu viel Text. Es wird gerne irgendwelche Dritt-Images genutzt, diese aber in Verzeichnissen mit Nutzerrechten abgespeichert...Tolle Wurst. Das macht Windows selbst schon besser. So, mit der Drittsoftware im offenen Verzeichnis, da freut sich der Malware-Autor, wird direkt alles mitverschlüsselt. Und deswegen haben Malware-Programmierer so viel Erfolg. Generation Facebook bis ins höhere Alter. -------------------- Yours sincerely

Uwe Kraatz |

|

|

|

09.03.2016, 11:45 09.03.2016, 11:45

Beitrag

#53

|

|

|

War schon mal da  Gruppe: Mitglieder Beiträge: 10 Mitglied seit: 26.01.2016 Mitglieds-Nr.: 10.148 Betriebssystem: Windows7 |

ZITAT Ich kenne vier Apple-User. Drei können nichts, haben sich dieses aus Lifestyle-Gründen erworben. Am iPhone bekommen sie nichts außer WhatsApp hin. Wenn was nicht klappt, drücken sie mir (WindowsPhone-Nutzer) das Teil in die Hand und ich soll es konfigurieren. Der Mac wird zum Surfen genutzt, oder ein paar Fotos vom Handy einladen, bissel Musik abspielen. Wenn ich ihnen dann ein Photoshop-Bild zusende, wird sofort gefragt...wie hast das gemacht. Das ist genau das Ding -------------------- "Before software can be reuseable it first has to be usable."

(Ralph Johnson) |

|

|

|

09.03.2016, 12:50 09.03.2016, 12:50

Beitrag

#54

|

|

|

Kennt sich hier aus    Gruppe: Mitglieder Beiträge: 161 Mitglied seit: 03.10.2015 Mitglieds-Nr.: 10.126 Betriebssystem: Windows 10 Virenscanner: Emsisoft |

Ich kenne einige Mineralwassertrinker in meinem Umfeld. Grundsätzlich muss man ja nichts können, um Mineralwasser zu trinken......

|

|

|

|

10.03.2016, 14:38 10.03.2016, 14:38

Beitrag

#55

|

|

Gehört zum Inventar       Gruppe: Mitglieder Beiträge: 3.359 Mitglied seit: 17.03.2012 Mitglieds-Nr.: 9.353 Betriebssystem: Windows 10 64 Pro 22H2 Virenscanner: Kaspersky Free Firewall: GlassWire Free |

Neuer Stoff in Sachen KeRanger:

ZITAT Mac-Erpressungs-Trojaner KeRanger basiert auf Linux.Encoder den Bericht dazu gibt es hier: http://www.heise.de/security/meldung/Mac-E...ty.beitrag.atom sieht für mich als nicht so versierter User so aus das Kriminelle nicht nur Windows und Android mit Ransomware attackieren wollen sondern das die jetzt langsam auch Interesse daran finden Linux und Mac OSX User damit ärgern und diese erpressen wollen.

-------------------- |

|

|

|

18.03.2016, 19:31 18.03.2016, 19:31

Beitrag

#56

|

|

Gehört zum Inventar       Gruppe: Mitglieder Beiträge: 3.359 Mitglied seit: 17.03.2012 Mitglieds-Nr.: 9.353 Betriebssystem: Windows 10 64 Pro 22H2 Virenscanner: Kaspersky Free Firewall: GlassWire Free |

Neue Locky-Variante scheitert grandios an Faulheit der Entwickler: Den Bericht gibt es bei winfuture.de: http://winfuture.de/news,91484.html

Der Beitrag wurde von simracer bearbeitet: 18.03.2016, 19:31 -------------------- |

|

|

|

18.03.2016, 20:55 18.03.2016, 20:55

Beitrag

#57

|

|

"Anti-Spam" Gruppe: Mitarbeiter Beiträge: 1.064 Mitglied seit: 24.07.2008 Mitglieds-Nr.: 6.979 |

winfuture.de scheitert grandios an Faulheit des Redakteurs: wenn man schon einen Artikel abschreibt, ohne die Quelle zu nennen, sollte man wenigstens selbst ab und zu nachschauen, ob das Original angepasst wurde. Nix mit Locky...

ZITAT Editor's note: An earlier version of this article suggested the new ransomware is a strain of Locky. However, it appears the malware in question is a prototype or early version of some new software nasty. Ursprungsartikel: http://www.theregister.co.uk/2016/03/16/lo...undone_for_now/ |

|

|

|

25.03.2016, 09:53 25.03.2016, 09:53

Beitrag

#58

|

|

|

Ist unverzichtbar        Gruppe: Mitglieder Beiträge: 4.246 Mitglied seit: 12.06.2004 Mitglieds-Nr.: 984 Betriebssystem: Windows 10 |

|

|

|

|

27.03.2016, 14:19 27.03.2016, 14:19

Beitrag

#59

|

|

Ist unverzichtbar        Gruppe: Mitglieder Beiträge: 11.168 Mitglied seit: 28.11.2004 Mitglieds-Nr.: 1.621 Betriebssystem: Windows 10 pro x64 Virenscanner: Emsisoft Anti-Malware Firewall: Sandboxie | cFos |

https://blogs.technet.microsoft.com/mmpc/20...vent-infection/

Makros können blockiert werden, welche eine Verbindung ins Internet aufbauen wollen. Administratoren können bestimmen, dass per Mail oder Download erhaltene Makros aus dem Firmennetz grundsätzlich Daten aus dem Internet nachladen dürfen, andere jedoch nicht. Makros aus dem Internet blockieren, in Microsoft Office 2016 Windows-Taste+R %systemroot%\PolicyDefinitions Dort folgende Dateien hinzufügen  Anschließend den Gruppenrichtlinien-Editor öffnen. In der Suche die Buchstaben "Grup" eingeben schon seht ihr "Gruppenrichtlinien bearbeiten".   Der Beitrag wurde von Solution-Design bearbeitet: 27.03.2016, 15:37 -------------------- Yours sincerely

Uwe Kraatz |

|

|

|

27.03.2016, 21:49 27.03.2016, 21:49

Beitrag

#60

|

|

|

Gehört zum Inventar       Gruppe: Mitglieder Beiträge: 2.829 Mitglied seit: 06.10.2005 Mitglieds-Nr.: 3.709 Betriebssystem: Win 10 Home (1909) Virenscanner: Avira free Firewall: Comodo |

|

|

|

|

12.07.2016, 13:44 12.07.2016, 13:44

Beitrag

#61

|

|

War schon mal da  Gruppe: Mitglieder Beiträge: 15 Mitglied seit: 23.06.2016 Wohnort: Paderborn Mitglieds-Nr.: 10.197 |

Nutzer von Avira haben sicher vor einigen Monaten diese Stellungnahme zum Erkennen von Locky gelesen: https://blog.avira.com/de/locky-in-the-clou...ith-ransomware/

Gestern hab ich zum ersten mal bewusst in der gratis Version von Avira an dem Rechner eines Kollegen die Werbung gesehen, mit einem Button "Jetzt vor Locky" schützen. Er hat sie leider so schnell weggeklickt, dass ich das Element nicht näher betrachten konnte, hat da jemand was von gehört bzw. ist obige Meldung inzwischen überholt in Sinne, dass es jetzt einen Schutz von Avira gegen Locky gibt? -------------------- "Wer nie einen schlechten Anfang gemacht hat, wird nie einen guten machen" - lettisches Sprichwort

|

|

|

|

| Gast_J4U_* |

12.07.2016, 14:17 12.07.2016, 14:17

Beitrag

#62

|

|

Gäste |

ist obige Meldung inzwischen überholt in Sinne, dass es jetzt einen Schutz von Avira gegen Locky gibt? So weit mir bekannt ist, hat Avira das Ding schon immer erkannt. Infiziert wurden nur solch clevere Zeitgenossen (dazu gehören auch welche, die ihr Geld damit verdienen), die die Cloudanbindung abgeschaltet hatten. |

|

|

|

12.07.2016, 14:33 12.07.2016, 14:33

Beitrag

#63

|

|

War schon mal da  Gruppe: Mitglieder Beiträge: 15 Mitglied seit: 23.06.2016 Wohnort: Paderborn Mitglieds-Nr.: 10.197 |

Alles klar danke für die Antwort und Aufklärung. Kenne mich selbst nicht mit Avira aus, da ich es selbst nicht nutze. Die Einblendung hat mich nur aufhorchen lassen und große Fragezeichen bei mir erzeugt

-------------------- "Wer nie einen schlechten Anfang gemacht hat, wird nie einen guten machen" - lettisches Sprichwort

|

|

|

|

07.08.2016, 11:49 07.08.2016, 11:49

Beitrag

#64

|

|

|

Ist unverzichtbar        Gruppe: Mitglieder Beiträge: 4.246 Mitglied seit: 12.06.2004 Mitglieds-Nr.: 984 Betriebssystem: Windows 10 |

Servus,

zur Info ein Video von Cerber2 Ransomware, einer von vielen!! https://malwaretips.com/threads/cerber2-ran...88/#post-530864 schönen Tag euch allen |

|

|

|

|

2 Besucher lesen dieses Thema (Gäste: 2 | Anonyme Besucher: 0)

0 Mitglieder:

| Vereinfachte Darstellung | Aktuelles Datum: 18.05.2024, 12:13 |

Original Style by Bo Derek, further improvements and board management by Style Biz | Webdevelopment